Comment choisir son camp entre « risk-based approach » et « compliance-based approach » ? Est-ce un duel au sommet ou une synergie nécessaire ? Pour vulgariser, nous pourrions dire que la première vient de la « peur d’avoir mal » (subir une attaque), tandis que la deuxième vient de la « peur du gendarme » (être sanctionné). Il est temps de faire le point sur le sujet !

1. L’approche par la conformité : la maîtrise du cadre

La conformité peut relever de trois domaines distincts :

- Les bonnes pratiques (NIST, guide d’hygiène de l’ANSSI…) ;

- La réglementation applicable (RGPD, NIS 2, DORA…) ;

- Les exigences d’une certification (ISO 27001, SOC 2…).

La démarche en 4 étapes

- Identifier les réglementations ou normes à suivre ;

- Évaluer l’écart (Gap Analysis) entre celles-ci et la situation actuelle ;

- Mettre en place les actions pour combler cet écart ;

- Maintenir la conformité dans le temps.

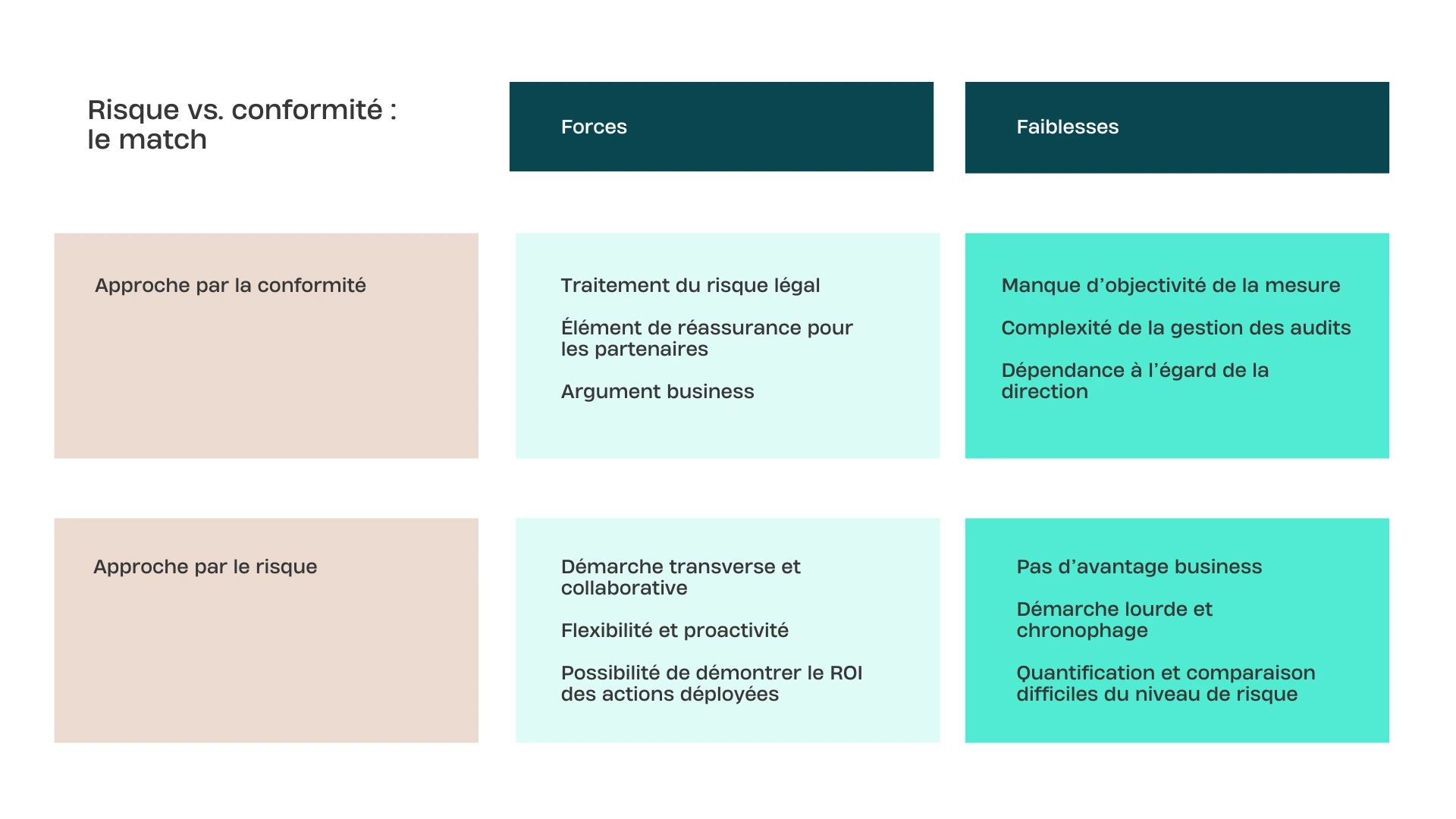

Le pour et le contre

L'avantage : elle traite le risque légal et répond aux enjeux business (appels d'offres).

Les limites : un manque d'objectivité parfois (taux de conformité auto-déclarés), une gestion d'audit complexe et une forte dépendance à l'appui du C-Level pour imposer des mesures souvent perçues comme rigides.

2. L’approche par les risques : la précision opérationnelle

Adopter une approche par les risques, c’est s'extraire des listes de contrôles pour se concentrer sur les menaces réelles.

La démarche en 4 étapes

- Identifier un scénario d’incident possible.

- Analyser l’impact sur les différents acteurs de l’organisation.

- Évaluer la probabilité (motivations de l'attaquant, niveau de sécurité actuel).

- Implémenter des actions correctives pour mitiger ce risque spécifique.

Le pour et le contre

L'avantage : c'est une démarche transverse et collaborative. Elle capte mieux l'attention des métiers et permet de démontrer le ROI cyber en chiffrant l'impact financier évité.

Les limites : elle ne rassure pas toujours les tiers externes (qui préfèrent un logo de certification) et l'analyse peut être très chronophage, au détriment du traitement effectif.

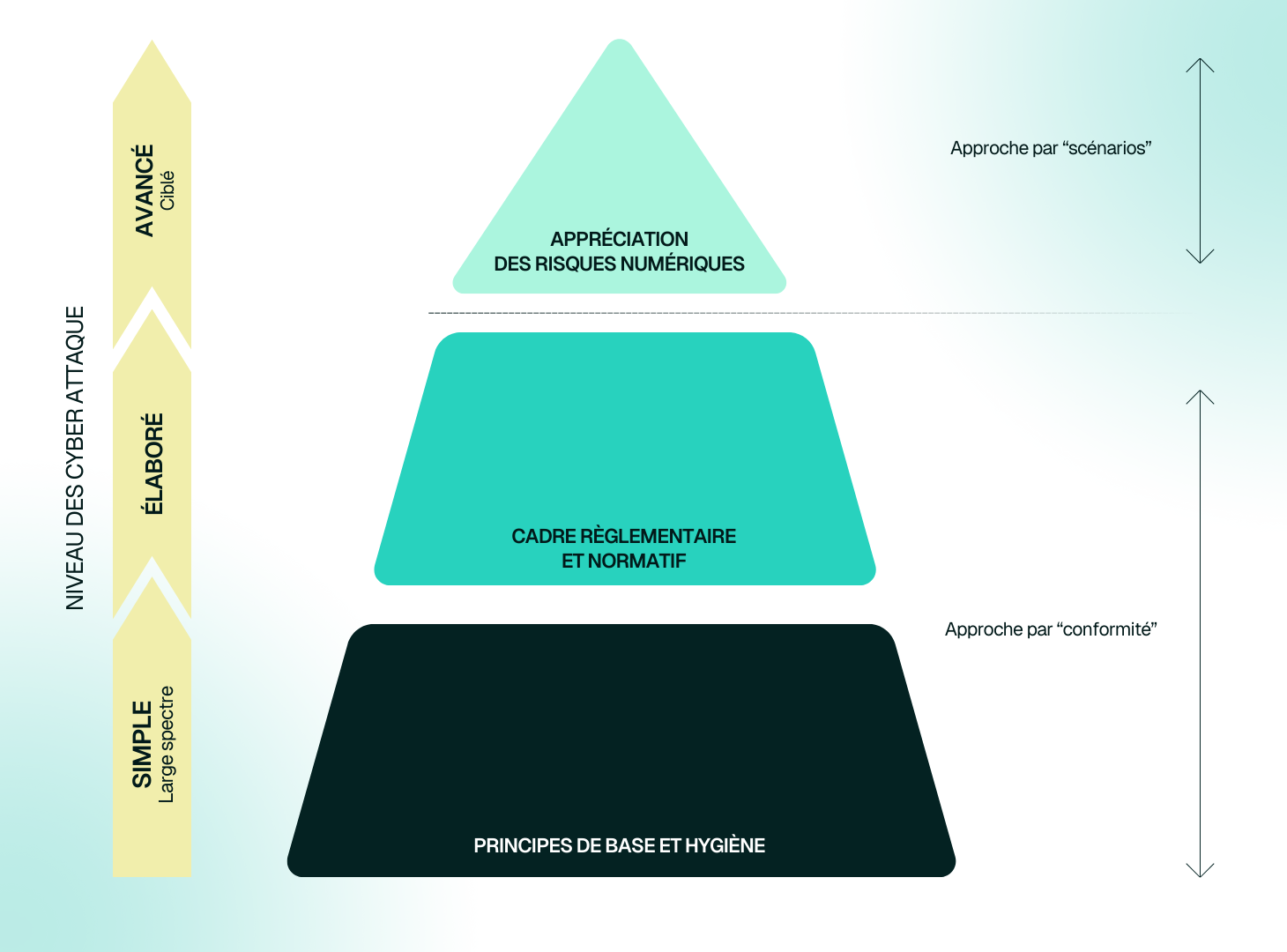

3. L’approche hybride : le « sweet spot » du pilotage cyber

Et si ces deux approches étaient les deux faces d'une même pièce ? La pyramide EBIOS RM nous montre qu'il s'agit avant tout d'une question de temporalité et de maturité.

- Le socle : l'approche par la conformité établit les principes d'hygiène de base et le cadre légal.

- Le sommet : l'approche par les risques vient affiner la stratégie pour les organisations matures.

Le coin des chiffres (Webinaire Tenacy)

Lors de notre webinaire dédié, nous avons interrogé les professionnels sur leur quotidien...

- 58 % ont adopté l'approche hybride.

- 25 % privilégient la conformité seule.

- 8 % les risques seuls.

- 8 % une approche « instinctive ».

Comment Tenacy réconcilie Risques et Conformité ?

Pour ne plus avoir à choisir entre la "peur du gendarme" et la "peur d'avoir mal", il faut un outil capable d'unifier ces deux visions. Tenacy a été conçu pour offrir cette traçabilité et cette cohérence.

- Pilotage de la conformité : gérez vos référentiels et automatisez la collecte de preuves grâce à nos nombreux connecteurs.

- Gestion des risques : identifiez vos scénarios et suivez vos plans d'actions sans vous perdre dans des fichiers Excel complexes.

- Vue consolidée : visualisez votre posture globale sur une plateforme GRC unique.

👉 Découvrez toutes les fonctionnalités de Tenacy dans la fiche produit

FAQ – Vos questions sur le pilotage cyber

Peut-on être conforme sans être réellement protégé ?

Absolument. C'est le piège de la conformité "papier". C'est pourquoi l'approche par les risques est indispensable pour confronter les contrôles théoriques à la réalité des menaces.

Comment passer d'un pilotage Excel à un pilotage automatisé ?

Le passage à un logiciel GRC permet de centraliser la base de connaissances et de faciliter le reporting.

L'approche hybride est-elle plus coûteuse ?

À court terme, elle demande plus d'implication. À long terme, elle réduit les coûts en évitant les investissements cyber inutiles et en minimisant les impacts financiers des incidents.

Conclusion : ne choisissez plus, cumulez

L'objectif ultime est une approche hybride qui intègre le socle de conformité tout en restant orientée « risques ». C'est ainsi que vous construirez une cybersécurité résiliente, conforme et alignée sur les enjeux métier !

.png)